OSINT ( Open Source Intelligence ) : Açık kaynak İstihbaratı, hedeflenen bir kurum veya bir kişi hakkında, isteyerek veya istemeyerek kamuya açık olarak paylaşılmış bilgileri toplama işlemidir. Bu bilgiler arasında dosyalar, kullanıcı adları, fotoğraflar, mail hesapları v.b bilgileri içerebilir. Bu yazıda sadece mail hesaplarını toplamak için OSINT’den faydalanacağız.

OSINT ile bilgi toplama işlemini gerçekleştirebileceğimiz birçok servis vardır.

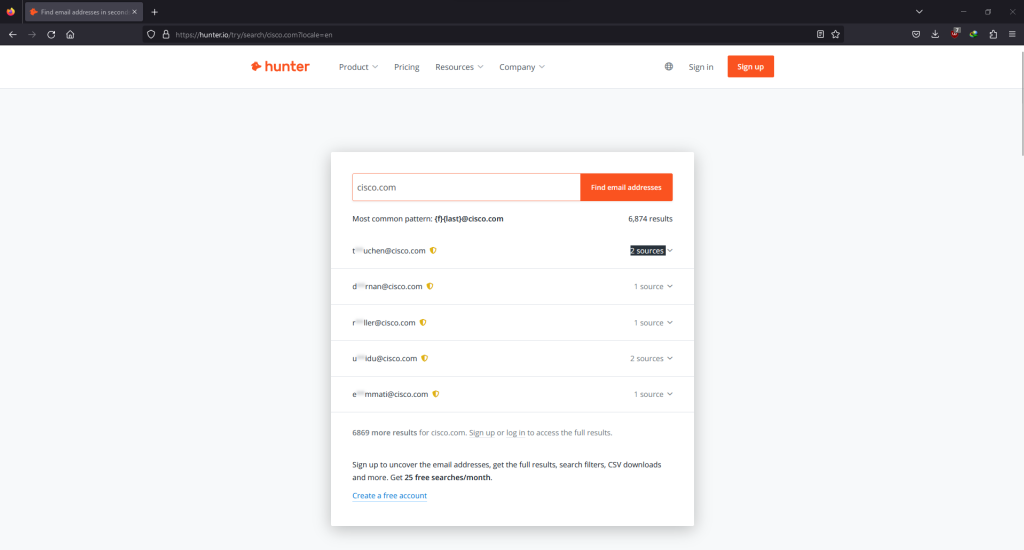

“hunter.io“ -> Hedeflenen kurum hakkında, mail adreslerini bulan ücretli bir web sayfasıdır. Ücretsiz kullanımda sınırlamalar vardır. Kullanabilmek için kayıt olunması gereklidir.

Arama bölümü kullanılarak hedef hakkında arama yapılabilir. Arama sonucunda verilen “mail” adresinin güncelliği ile ilgili durum kayıt olunduğunda gösterilmektedir. Yukarıdaki örnekte kayı olmadan arama yaptığım için böyle bir gösterim yapılmamıştır.

Bu adres ayrıca getirdiği mail adresini nereden bulduğuna dair de bir kaynak göstermektedir. Görselde işaretli “2 sources” gibi alanlardaki linklere gidilerek o mail adresi ile ilgili daha ayrıntılı bilgi edinebiliriz.

Bu uygulamanın ayrıca bir “extension” ( uzantısı ) da bulunmaktadır. Hem firefox hem de google için aşağıdaki linklerden ulaşabilirsiniz.

Google –> https://chrome.google.com/webstore/detail/hunter-email-finder-exten/hgmhmanijnjhaffoampdlllchpolkdnj

Firefox –> https://addons.mozilla.org/en-US/firefox/addon/hunterio/

Eklenti özelliğini kullanarak bulunduğumuz sayfa ile ilgili bir mail adresinin olup olmadığını görüntüleyebiliriz.

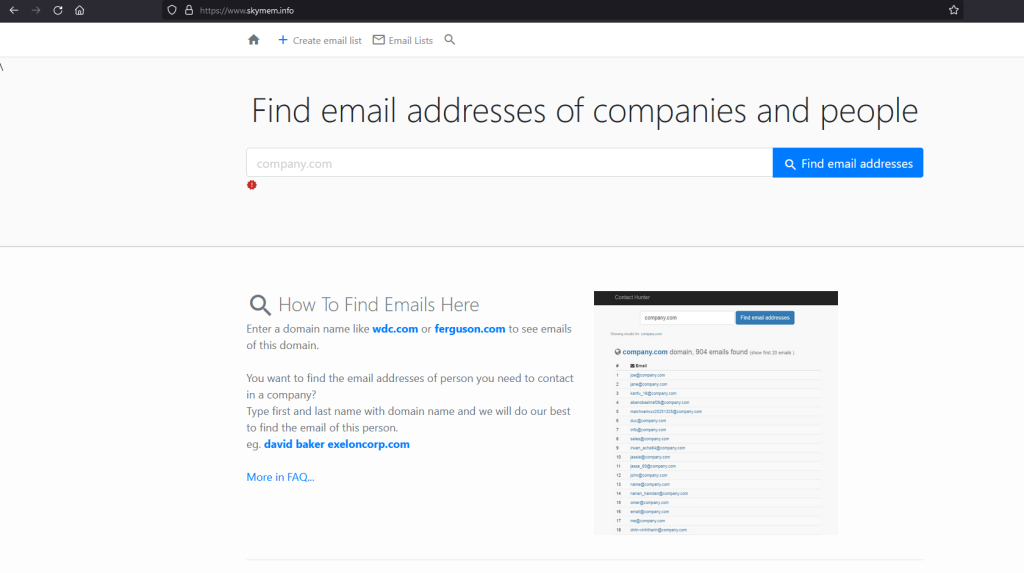

“skymem.info” –> Yine aynı mantıkta çalışmaktadır. Ücretli bir uygulamadır. Hedef ile ilgili “mail” adreslerini bulup karşımıza getirir.

Diğerine kıyasla fiyat olarak daha uygundur. Aramaları ücretsiz olarak da gerçekleştirebiliriz. Ancak bu adresleri belli bir kısıtlama ile sunacaktır. Örneğin 100 adet mail adresi bulduysa, ücretsiz sürümünde yalnızca 10 mail adresini gösterecektir.

Web uygulamalarının yanında terminal üzerinden kullanabileceğimiz araçlar da bulunmaktadır.

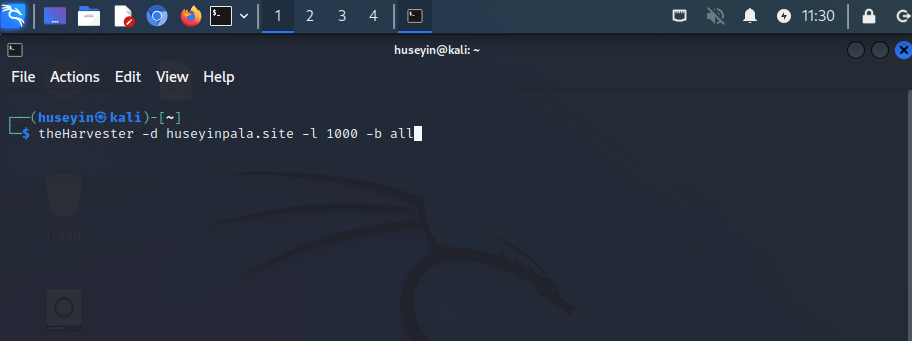

Bunlardan biri “theHarvester” aracıdır. Aracımız “Kali-Linux” de kurulu gelmektedir. “Github” linki aşağıda bulunmaktadır.

“theHarvester Github Link” –https://github.com/laramies/theHarvester

-d –> Hedef domain girilir.

-l –> Burada ilk 1000 sonuç gösterilecektir. ( Yazmak zorunlu değildir. Arttırılırsa işlemin süreside artacaktır. )

-b –> Aracın sağladığı bütün platformlarda arama yapmasını istedik.

Aracımız bize bu şekilde kullanıldığında çok fazla bilgi vermeyecektir. Çünkü aracımız birçok farklı sayfadan örneğin ( hunter.io ) gibi sayfaları da kullanabiliyor. Ancak “API” girmediğimiz için bu gibi sayfalardan bilgi alamıyor. Bu sayfalara üye olarak “API” bilgisini alıp, “/etc/theHarvester/api-keys.yaml” dosyasına bu “API” bilgileri girilerek, araçtan daha fazla dönüş alabiliriz.

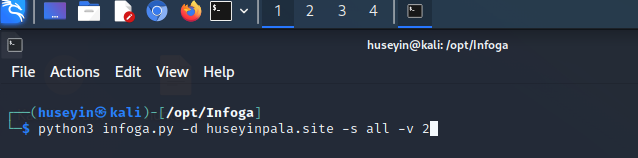

Bu araca alternatif kullanabileceğimiz diğer aracımız da “Infoga” dır. Aracın “Github” sayfası aşağıdadır.

https://github.com/m4ll0k/Infoga

Aracın temel kullanımı aşağıdaki gibidir.

-d –> hedef domain girilir.

-s –> Kaynaklar

-v –> verbose ( ayrıntı ) üç farklı yöntemi vardır.

- 1 > AZ

- 2 > ORTA

- 3 > ÇOK

Bu araç “theHarvester” a göre daha az bilgi getirecektir. Ama alternatif olarak kullanılabilir.

“Metasploit” içerisinde de “Mail” bilgisini toplamak için bir modül bulunmaktadır.

“gather/search_email_collector” modülü bu işlem için kullanılabilir.

Daha fazla “Siber-Güvenlik” içeriği için takipte kalın…

Büyük şeyler küçük şeylerin bir araya gelmesidir.

Van Gogh

Bir yanıt bırakın