“LAN Host Discovery” işlemi bize aynı ağın içerisinde bizden başka hangi cihazların olduğunu keşfetmemizi sağlar.

İki farklı araç kullanacağız. Araçlarımız sırasıyla “Netdiscover” “Arp-Scan” olacaktır. Belirtilen araçlar “Kali-Linux” distrosunda kurulu olarak gelmektedir. Araçlarımızın çalışma mantığı “Arp-Request” sorguları yapıp, dönen “Arp-Reply” cevaplarını karşımıza getirmektir. Bu yüzden araçların kullanımını öğrenmeden önce ARP prokolünü bilmemiz gerekir. Protokolü öğrenmek için hazırladığım yazıma veya videoma bakabilirsiniz.

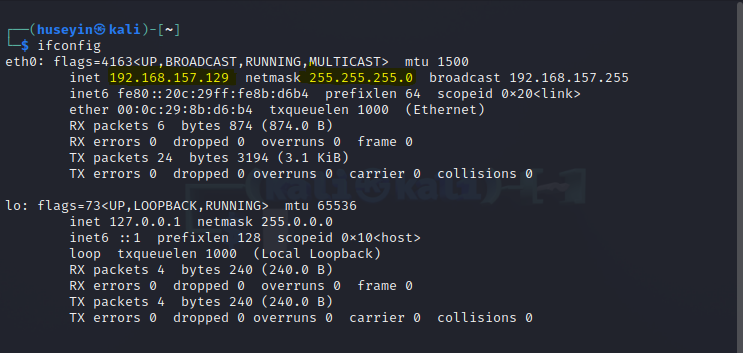

Herşeyden önce bulunduğumuz networkü öğrenmek için “ifconfig” komutunu çalıştıralım.

Görselde görüldüğü üzere “192.168.157.0/24” networkünde bulunuyorum. Bu bilgi sonraki adımlarımız için önemlidir.

Hangi ağda olduğumuzu öğrendikten sonra “Netdiscover” aracının kullanımına geçelim.

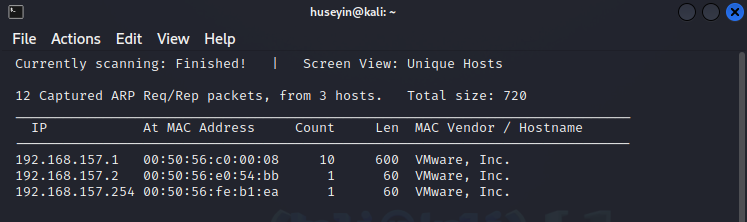

netdiscover -r 192.168.157.0/24“-r ( range )”

Komutun temel kullanımı yukarıdaki gibidir. Yaptığım tarama sonucunda aşağıdaki gibi bir sonuç aldım. Sizin sonuçlarınız da ağınızdaki cihaz sayısına göre daha az veya daha fazla olabilir.

Tarama sonucunda ağımızda aktif olan cihazları ve o cihazların “IP” ve “MAC” adreslerini öğrenmiş olduk.

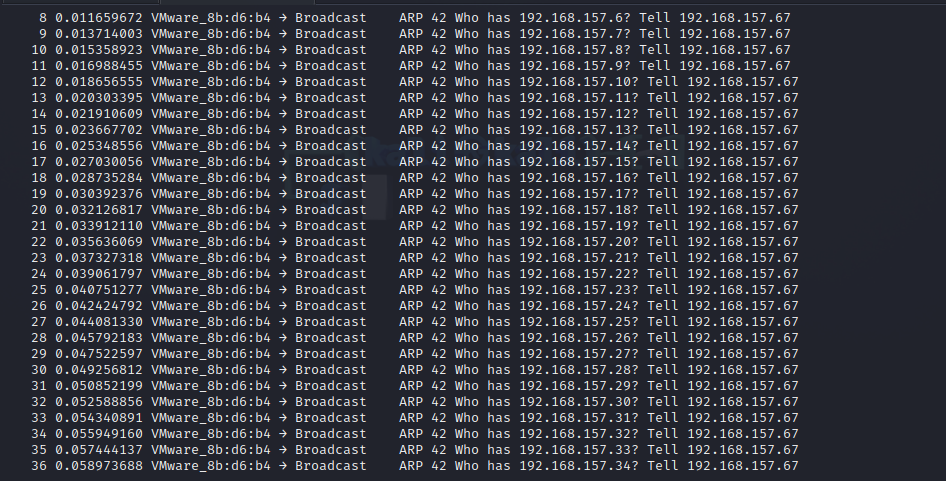

Yukarıda da belirttiğim üzere araçlarımız “Arp-Request” sorgusu yaparak bir sonuç çıkarmaya çalışıyor. Ama “Netdiscover” aracı bu sorguyu başka bir IP adresinden yapılmış gibi gösteriyor. Bunu test etmek için komutu tekrar çalıştıralım hemen ardından “tshark” veya “wireshark” aracını çalıştıralım. ( tshark ve wireshark ağ trafiğini izlememize yardımcı olan araçlardır. )

“Tshark” ile incelediğimizde ağda birçok “ARP-Request” paketinin gittiğini ve bu istekleri yapan cihazın “IP” adresinin “192.168.157.67” olduğunu görüyoruz. Ama benim IP adresim “192.168.157.129” idi. Buradan şöyle bir sonuç çıkarabiliriz. “Netdiscover” aracı tarama yaparken gizliliği arttırmak amacıyla “IP” adresini gizliyor.

“Netdiscover” ile kullanabileceğimiz birçok parametre bulunmaktadır. Bunlardan birisi de hedef “IP” bloklarının girildiği bir listeyi “Netdiscover” ile çalıştırmaktır. Aşağıdaki parametreler yardımı ile bu tarama gerçekleştirilebilir.

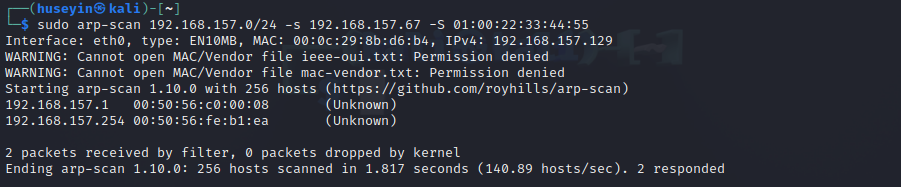

netdiscover -l hedef.txtDiğer aracımız “arp-scan”, aslında ikisi de aynı mantıkta çalışıyor ancak “arp-scan” normal kullanımda “IP” adresi gizlemiyor. Ama bu gibi özellikler daha sonradan parametre ile eklenebiliyor.

arp-scan 192.168.157.0/24 -s 192.168.157.67 -S 11:22:33:44:55:66 -v -r3-s –> Tarama yapılırken kullanılacak IP adresi

-S –> Tarama yapılırken kullanılacak MAC adresi

-v –> verbose yani ayrıntı vermesi için yazılabilir ( tercihen )

-r3 –> Normal şartlarda iki defa “ARP-Request” tekrarı yapılır. Bu parametre ile bu değeri değiştirebiliriz. Örnekte üç kere “Arp-Request” tekrarı yapılacak.

Sonuç olarak belirtilen bloktaki cihazlara “Arp-Request” gönderilecektir. Ardından aktif cihazlardan dönen “ARP-Reply” cevabı ekranımıza getirilecektir.

Temel kullanım yukarıdaki gibidir. Buna ek olarak “l” parametresi eklenerek “local” tarama yapılabilir. Local tarama yapılırken kullanılan “interface” de tanımlı blok taranacaktır.

Daha fazla siber-güvenlik içeriği için takipte kalın…

“Telafisi olmayan şeylerin izahı gereksizdir.”

Victor Hugo

Bir yanıt bırakın