DTP ( Dynamic Trunking Protocol ) Cisco tarafından geliştirilmiş ve sadece Cisco cihazlar tarafından kullanılabilen protokoldür. Günümüzde güvenlik sebeplerinden dolayı kurumlar tarafından tercih edilmeyen ve tercih edilmemesi gereken bir protokoldür.

Cisco’nun DTP protokolünü geliştirmesindeki amaç ağ uzmanlarının kolay ve hızlı bir şekilde komut bile girmeden bir bilgisayarı switche taktığında direkt olarak takılan portun “ACCESS PORT” olarak tanınması veya bir porta switch takıldığında da o portun “TRUNK PORT” olarak tanınmasını sağlamaktadır.

Bu protokol işlev açısından kulağa güzel geliyor olabilir. Ama oluşturduğumuz ağa dahil olabilecek bir tehdit aktörü kendini ağ içerisinde “switch” gibi tanıtıp, DTP yardımıyla kendini “TRUNK PORT” gösterebilir. Bu durumda tehdit aktörü “TRUNK PORT” üzerinden “VLAN” çerçevelerinin taşınmasını sağlayabilir. Ayrıca kendini herhangi bir “VLAN” olarak tanıtıp başka “VLAN” gruplarına “FRAME” iletebilir. Örneğin “VLAN-3” de sunucuların yer aldığını varsayalım. Tehdit aktörü “TRUNK” olduğu için kendini “VLAN-3” gibi gösterip, kritik olabilecek sunucular ile iletişime geçebilir.

Bu yüzden DTP protokolü kulağa ne kadar güzel gelse de günümüzde kurumsal ağlarda tercih edilmemelidir.

DTP protokolünün iki farklı çalışma yöntemi vardır. Bunlar ;

Dynamic Auto: Cisco switchler ilk alındığında bu çalışma modunda gelir. Bu mod “Dynamic Desirable” çalışma moduna oranla daha az tehlikelidir. Bu moda isteksiz çalışma modu da denebilir.

Dynamic Desirable: Cisco switchler eskiden bu çalışma modunda gelmekteydi. Kullanılmaması gereken bir özelliktir. Bu moda istekli çalışma modu da denebilir.

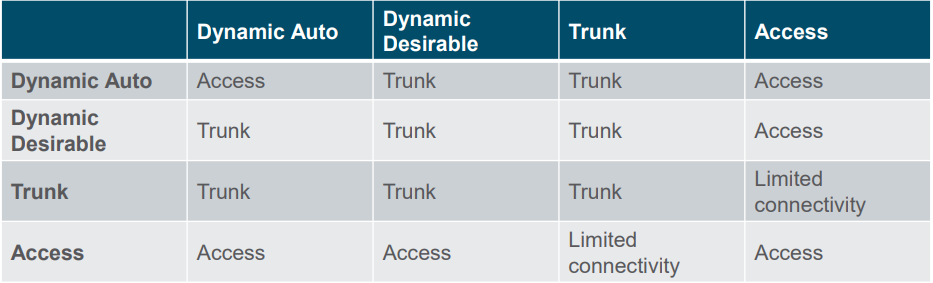

Yukarıdaki tabloya baktığımızda birbirine bağlı olan iki switch eğer “Dynamic Auto” modunda geliyorsa bu switchler otomatik olarak “Access Port” olarak çalışıyor. Farklı bir örnekte ise bir taraf “Dynamic Desirable” diğer taraf “Dynamic Auto” ise bu durumda iki portta “TRUNK PORT” olacaktır. Kısaca “Desirable” moda geçmememiz önerilir. Ama kolaylık açısından “Dynamic Auto” kullanılabilir. Tam güvenlik sağlamak için öncelikle tüm portları “ACCESS PORT” yapmalıyız ardından belirlenecek “TRUNK” portlarını yine statik olarak belirlemeliyiz.

UYARI : Eğer bir portu “TRUNK” diğer portu “Access” yaparsak ağ da çok büyük bir problem oluşacaktır. Bu problem “ACCESS” portlar etiket(IEEE 802.1q) ekleyemez bu sebeple etiketsiz gittiği için karşıdaki “TRUNK” port gelen çerçeveyi “NATİVE VLAN” olarak düşünür. Bu nedenle frame(çerçeve) yanlış adreslere gitmiş olur. Bu durumda önerilen ağ altyapısı ilk kurulduğunda “Native VLAN”, “Access Port” ve “Trunk Port” durumlarının belirlenmesi ve daha sonra ihtiyaç duyulmadıkça değiştirilmemesidir.

Switch üzerindeki portların “Mode” değişikliğini yapmak için aşağıdaki komutları kullanabiliriz.

TRUNK PORT:

HPala(config-if)# switchport mode trunkACCESS PORT:

HPala(config-if)# switchport mode accessDynamic Auto PORT:

HPala(config-if)# switchport mode dynamic autoDynamic Desirable PORT ( ÖNERİLMEZ ) :

HPala(config-if)# switchport mode dynamic desirableDTP protokolü arka planda çalışır. Birbirine bağlı olan iki switchten biri başka bir moda geçtiği zaman diğer cihaza “DTP” protokolü kullanarak hangi modda çalıştığını söyler. Eğer bu işlemin gerçekleşmemesini istiyorsak aşağıdaki komutu çalıştırabiliriz.

HPala(config-if)# switchport nonegotiateDaha önce en güvenli yöntemin cihazları ilk açtığımızda tüm portları “Access” moda taşımamız gerektiğini söylemiştim. Bu işlemi kısa sürede gerçekleştirmek için de “range” komutundan yararlanabiliriz. Aşağıdaki örnek komutta “FastEthernet 1-24” portlarını “range” ile “Access” moda nasıl geçirileceği gösterilmiştir.

HPala(config-if)# interface range fastEthernet 0/1-24

HPala(config-if)# switchport mode accessBu işlemi eğer varsa “gigabitEthernet” portları için de uygulayabiliriz.

Daha fazla bilgisayar ağları içeriği için takipte kalın…

İnsanın konuşacak kadar zekaya ya da susacak kadar akla sahip olmaması büyük bir talihsizliktir.

Stefan Zweig

Bir yanıt bırakın